MIAO大师傅的套娃misc

最近,作为一个pwn手的我作为一个萌新的我正式接触了misc,正好喵师傅发了一个红包闯关题,于是菜鸡我就花了一天多解决了这个套娃。人都傻了,一度抓狂。今天写下来我的wp,太难了。

Step 0000 0000

Step 0000 0001

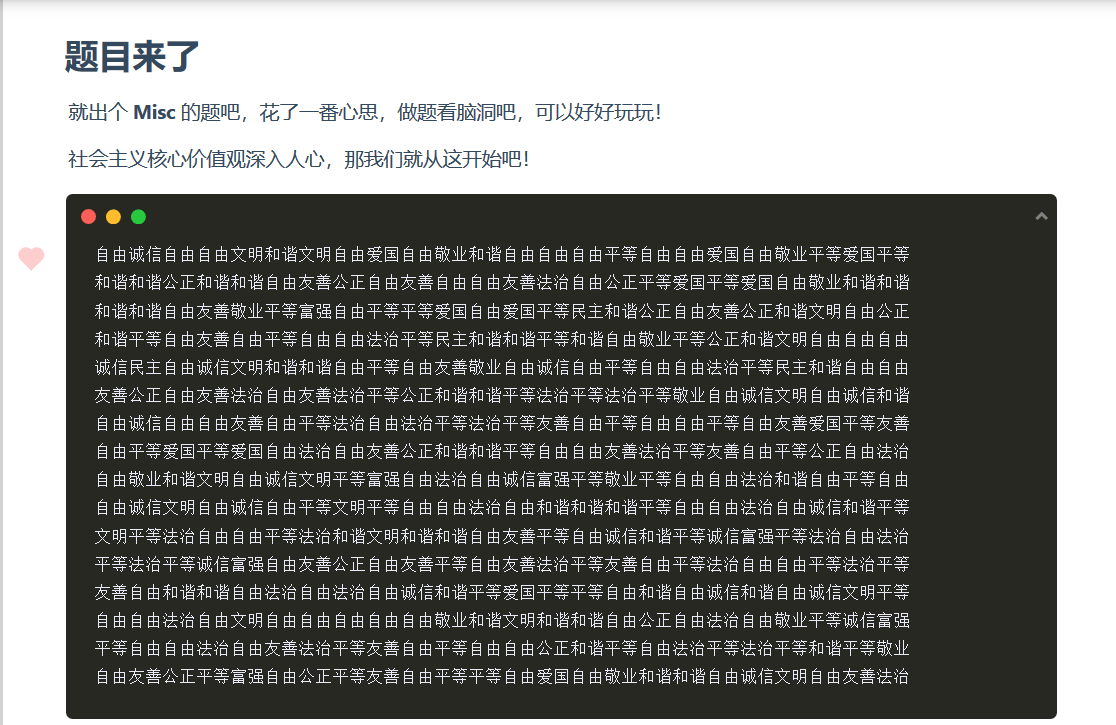

首先打开链接看到了第一层。

社会主义核心价值观,很明显,直接百度找一个在线工具解码。

得到了一串字符

1 | NB2HI4DTHIXS63LJMFXXI33OPEXHQ6L2F5JTGQ3SIV2DKL3EONTGQ4LMMV3WWYLMNJWGWZTENZXXGL3TMZVGI2LPGJYTG4TLNRTGC3TGMRWDW23KMZWGWZLKMZWDWZ3GGMXUCMLTGBDDI23FGIZTGMZTF5GWSYLPFZUHI3LM |

hint里提示是base解码,尝试base32解码后得到一个url

1 | https://miaotony.xyz/S3CrEt5/dsfhqlewkaljlkfdnos/sfjdio2q3rklfanfdl;kjflkejfl;gf3/A1s0F4ke23333/Miao.html |

Step 0000 0010

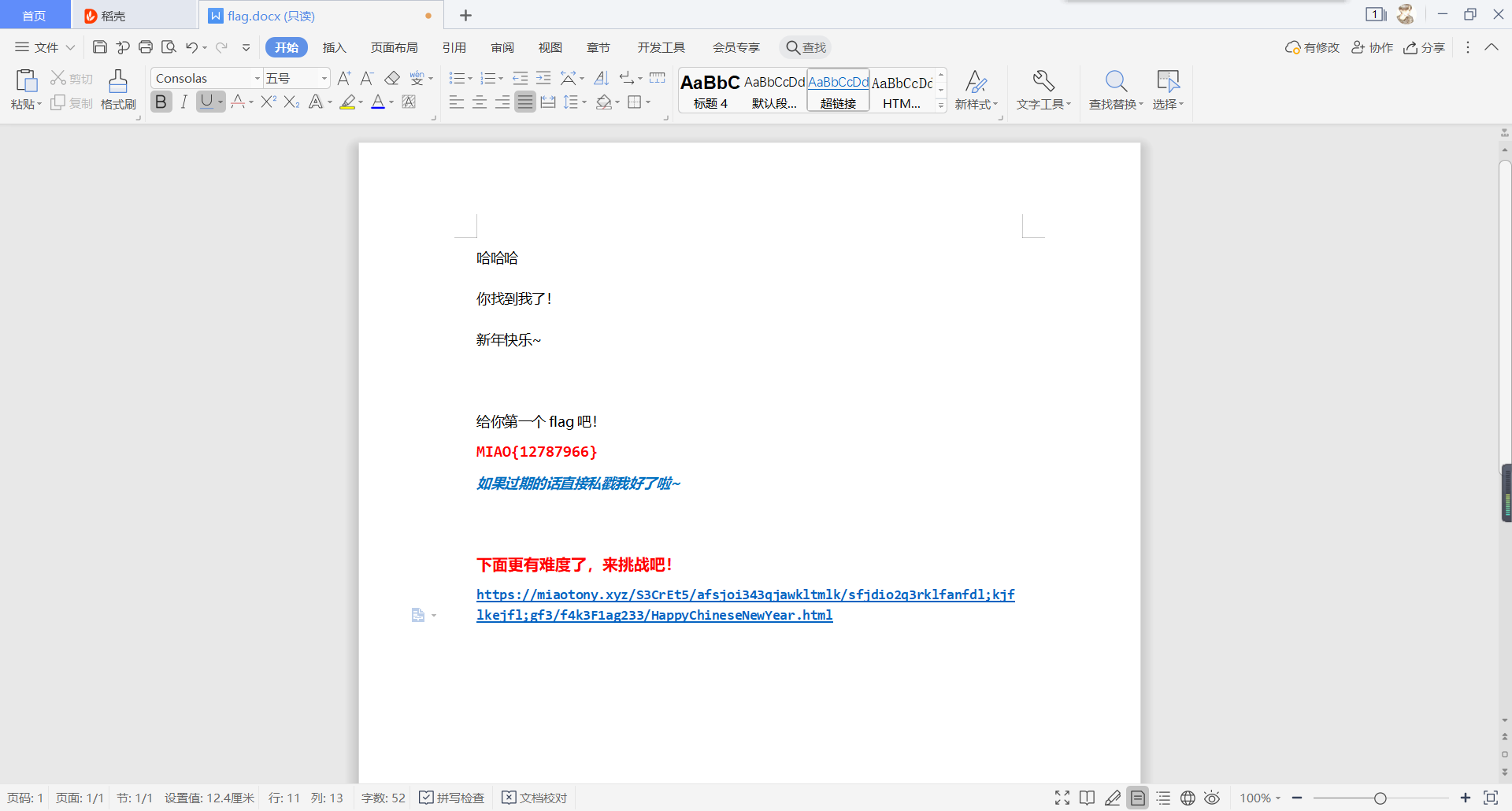

直接给了一个超级长的字符串,先保存到本地。看前面可以发现这是一个邮件的源文件,所以我就直接转为eml文件,直接发给自己提取了附件flag.docx。。(我想了好久。。。)(直接提取似乎也可以?)

所以 第一个flag来啦

1 | MIAO{12787966} |

Step 0000 0011

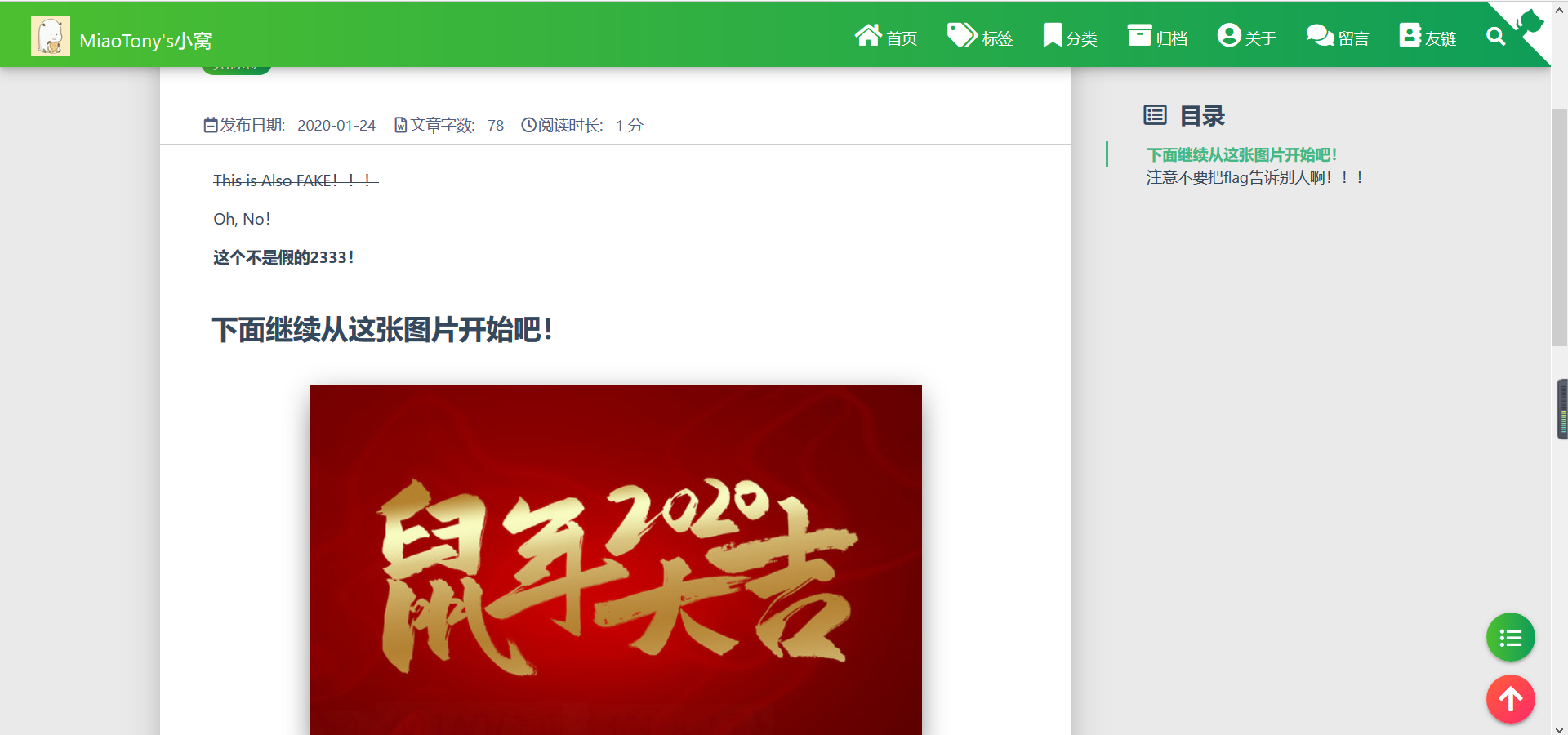

继续打开下一个url

把这个图片保存到本地先,直接拖到010editor里面看看。发现了这是个zip压缩包。直接binwalk发现,foremost提取出来即可。

Step 0000 0100

提取出来是一个需要密码的zip文件和一个txt文本,emm密码是上一个flag,我才发现这图片里是有flag的。miao师傅的hint里提示用ps,当然stegsolve也可以。

1 | flag2:MIAO{恭囍鼠你快乐喵贺} |

Step 0000 0101

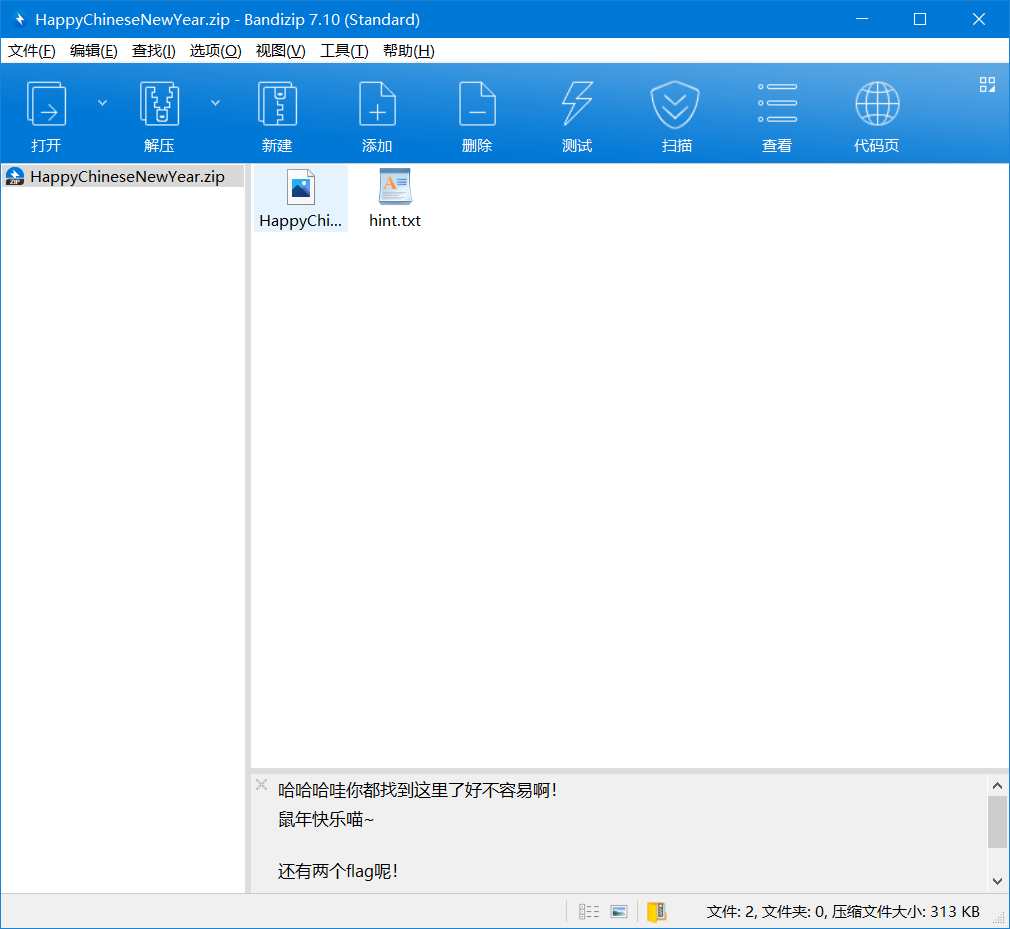

然后我们继续打开压缩包

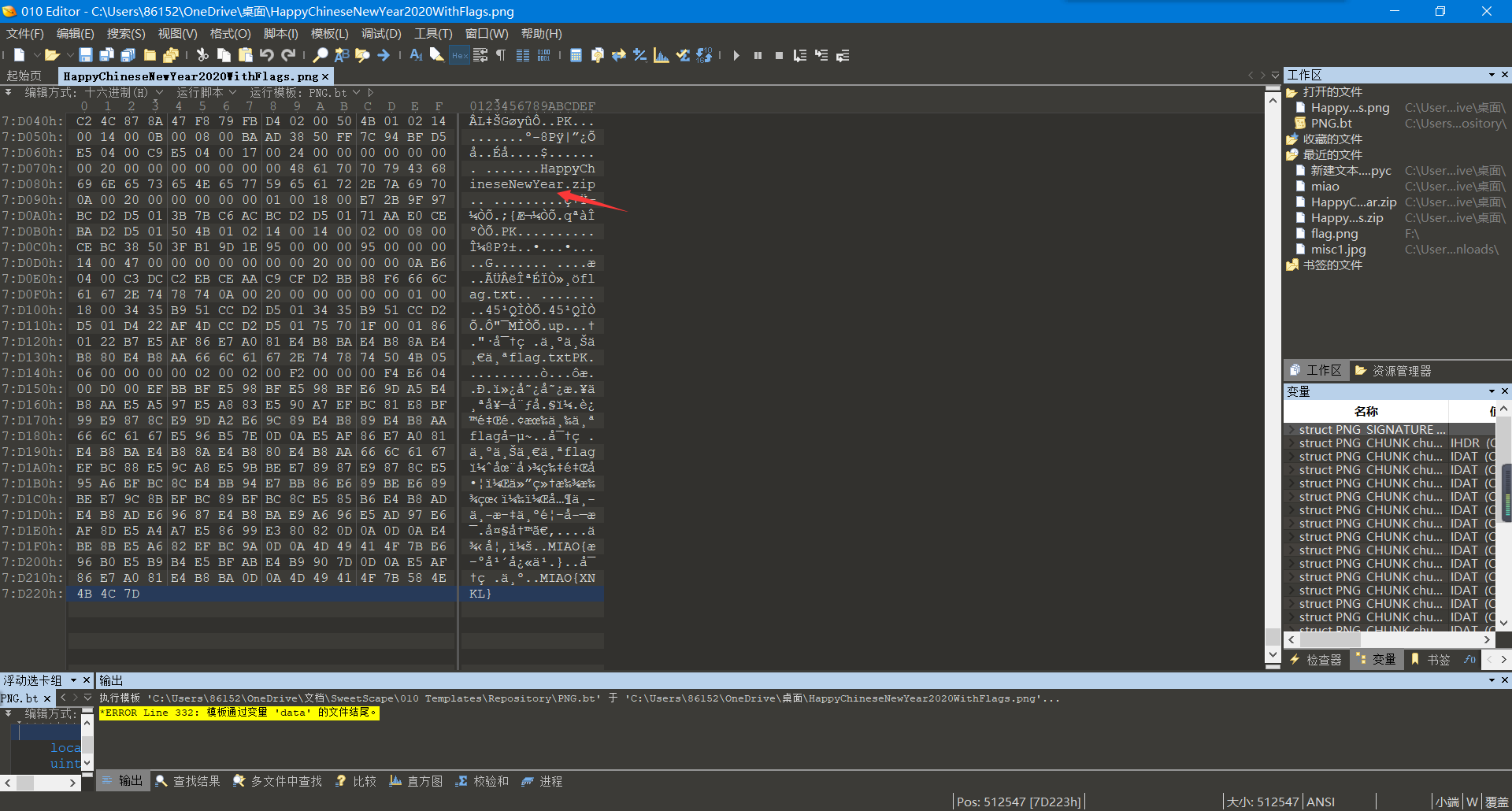

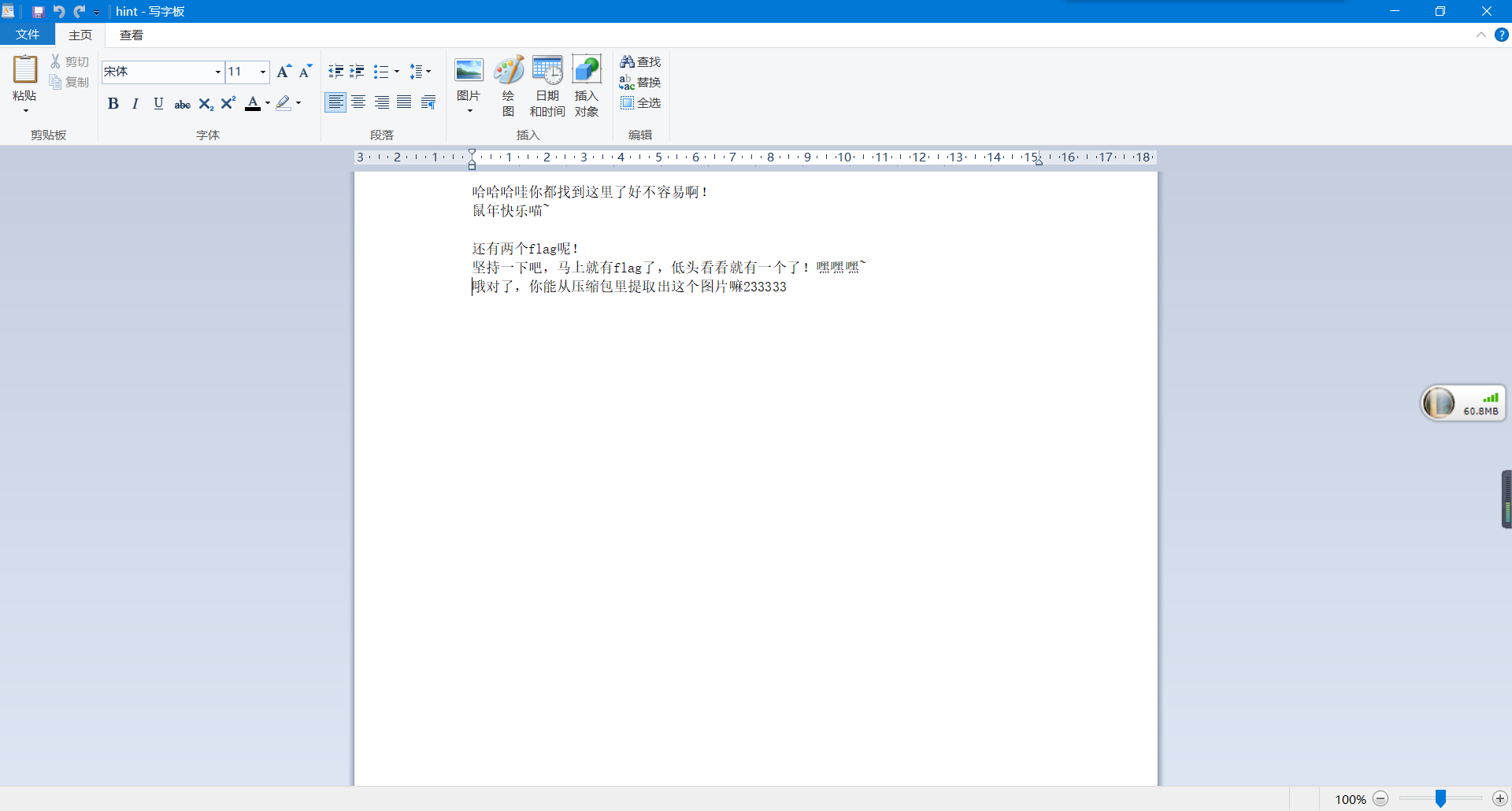

一个hint.txt和png图片。

这个 提示等于没有

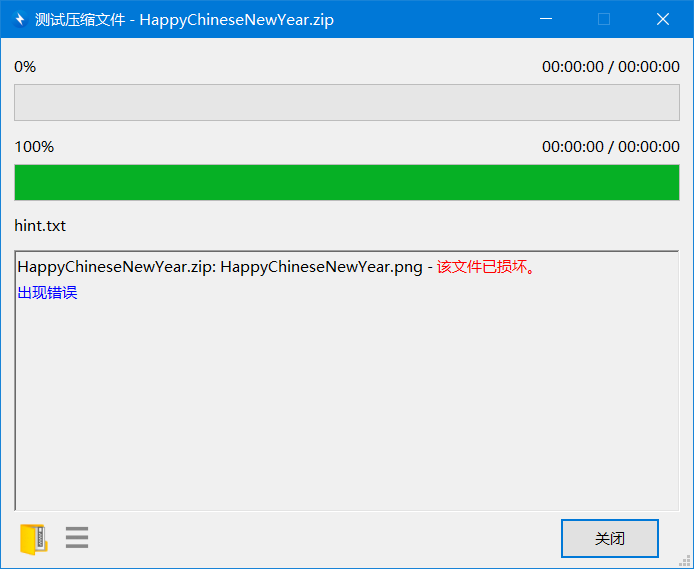

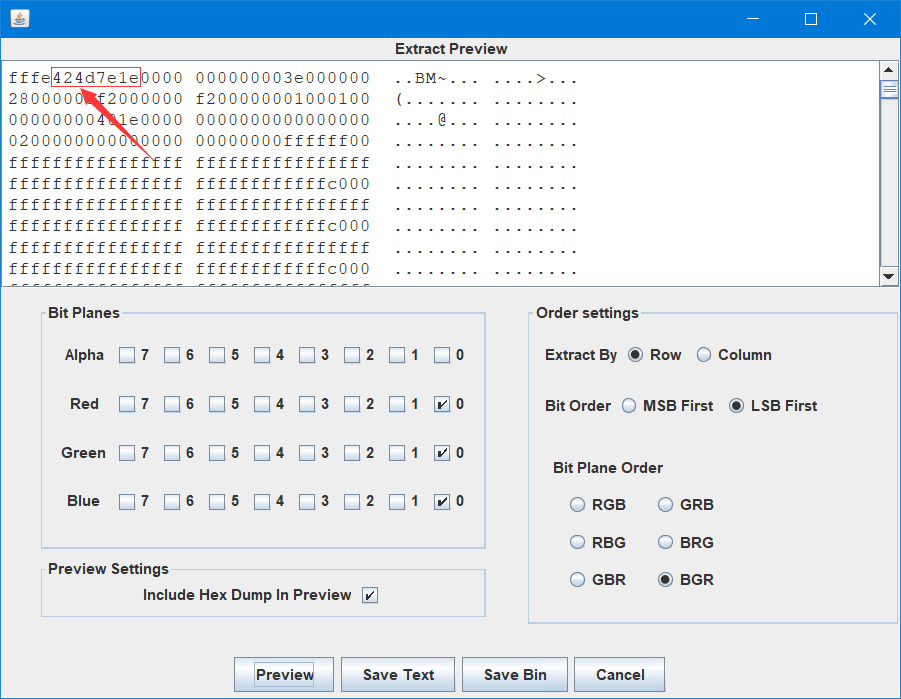

然后那个图片是提示文件头损坏无法解压。那就直接拖到010editor里面把文件头改过来zip文件的文件头是50 4B 03 04,改过来以后解压就是一张图片。拖进010editor里看了看也啥也没看出来,就又放到stegsolve里看看。提示是二维码,感觉也得不到什么。感觉应该是LSB隐写,就在stegsolve试了n遍后终于发现了一个文件头,是bmp文件的文件头。

save下来,在editor里把前面的fffe去掉后改成bmp文件扩展名就打开了,确实是一个二维码。用手机扫一下就行了啊。

1 | MIAO{05739966}; NEXT: |

1 | 第三个flag了:MIAO{05739966} |

Step 0000 0110

不说了,孩子没有写下去。因为再想一边简直要了我的命

呕